汽车制造商必须在其整个使用寿命内保护其产品免受网络攻击,以降低安全、财务、运营和隐私风险。汽车网络安全的核心是威胁分析与风险评估(TARA),这是一种在概念阶段需要执行的全面风险评估程序。ISO/SAE 21434标准概述了道路车辆风险评估的基本要素。

尽管制造商难以预知未来威胁行为者的动机和能力,但他们必须深入了解产品潜在的弱点、每种威胁可能带来的危害,以及应对这些威胁的策略。

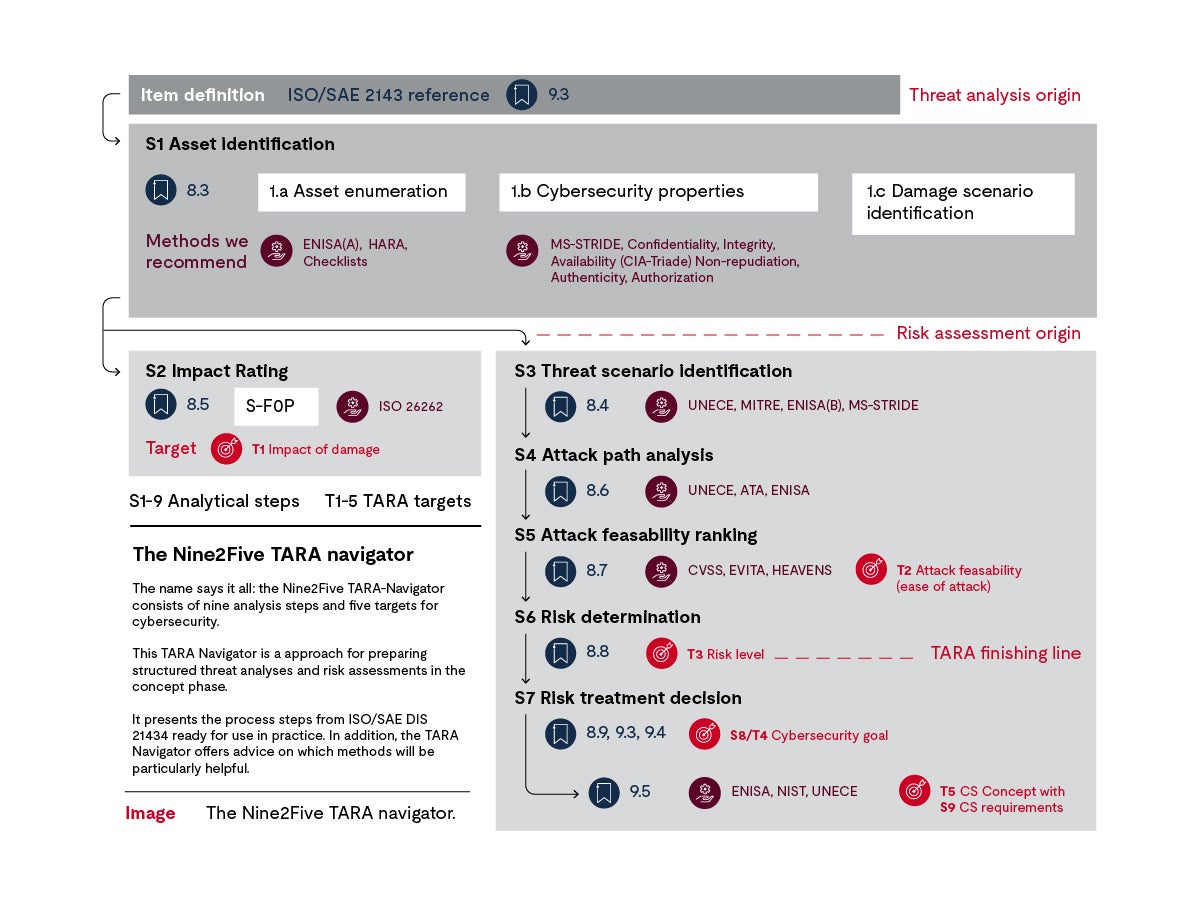

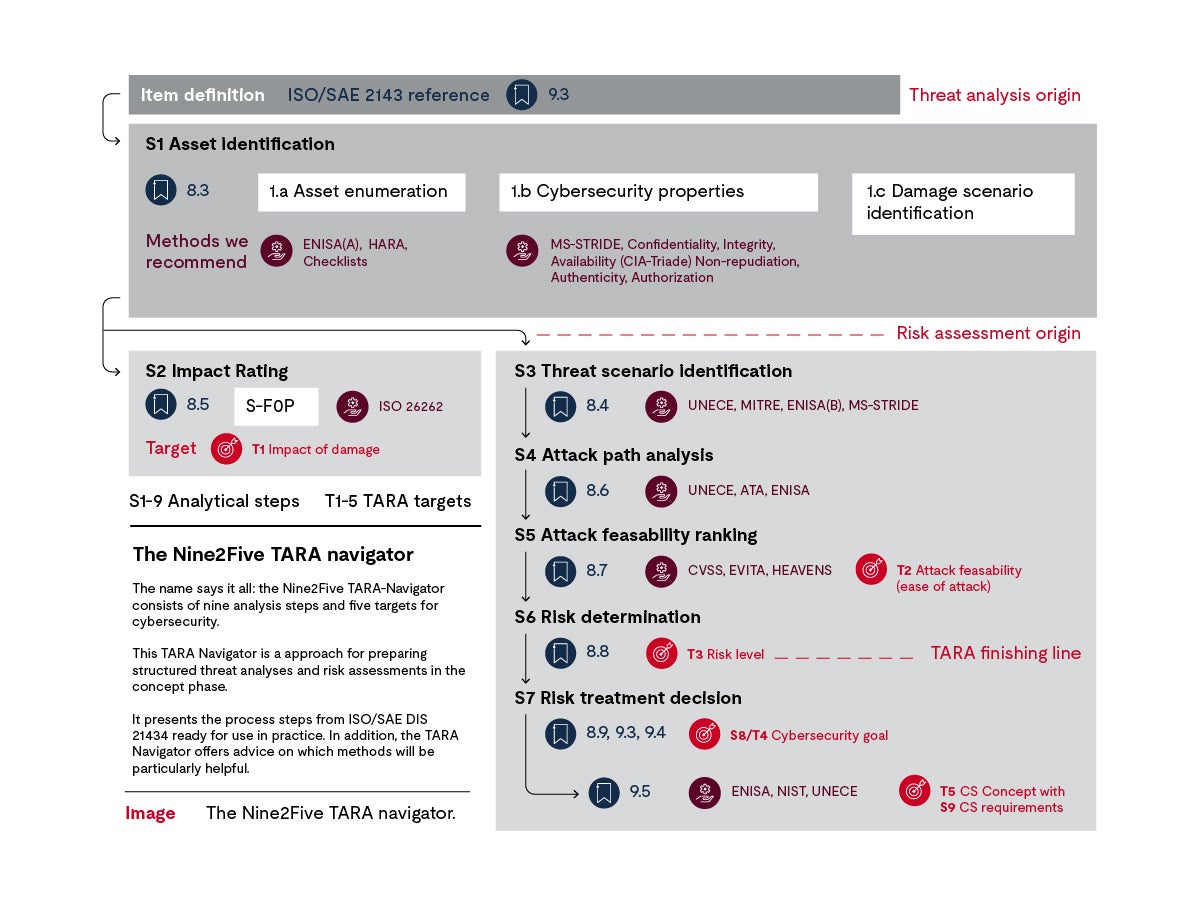

在TARA中,通过连续的结构化过程对各个项目进行检查并使其相互关联,该结构化过程包含有九个步骤和五个目标。

了解TARA的九个步骤和五个目标

在开始TARA之前

在开展威胁分析与风险评估(TARA)之前,您首先需要明确评估对象。它是子系统还是多个子系统的集合?是车辆级别的功能还是控制单元?描述系统的运行环境、功能、交互作用及接口。

Learn more about a threat analysis and risk assessment

Risk assessments are at the core of automotive cybersecurity activities. With the Nine2Five TARA Navigator, we present a proven nine-step procedure with five goals to achieve.

- 步骤1:资产识别

资产是指与评估对象相关且对利益相关者至关重要并值得加以保护的事物。例如互联网通信渠道、加密密钥以及安全目标等均属于资产范畴。资产的重要性不仅体现在利益相关者身上——他们能够从资产的功能中获益,同时也体现在威胁行为者身上——他们可能会利用资产来破坏系统。

因此,关键任务是列出您持有的资产。然后系统地确定以下这些资产的网络安全属性:

- 机密性

- 完整性

- 可用性

- 不可否认性

- 可核查性

- 授权

接下来,通过评估资产的网络安全属性被破坏后可能发生的情况,来确定损害场景。

- 步骤2:影响评估

这一步聚焦于评估损害场景对利益相关者可能产生的多方面后果,涵盖安全、财务、运营和隐私等领域。ISO 21434 提供了科学的指导方法,帮助制造商确定损害场景的严重性。值得注意的是,同一损害场景对不同利益相关者的影响程度存在差异。

至此即完成了目标1:精准评估损害的影响。

- 步骤3:威胁场景

在此步骤中,我们将重新审视资产,挖掘可能的威胁场景。威胁场景是损害场景实现的潜在途径。在威胁场景分析中,我们将尝试确定当资产的安全属性受到侵害,从而引发威胁场景时,将会发生什么。有多种方法可以确定损害场景。例如,如果某交换机损坏,那么该损坏场景可能会引发威胁场景,比如欺骗或淹没控制器局域网(CAN)总线。

- 步骤4:攻击路径分析

接着,我们要思考潜在攻击者为了让威胁场景发生,必须遵循的路径,这被称为攻击路径。例如,在前面步骤中提到的被破坏的交换机位于车辆中部。要破坏CAN总线,攻击者必须找到一条通往系统的路径。这一步的目标就是识别出这条路径。

ISO/SAE 21434标准并未考虑入侵者及其可能的动机,而是专注于攻击在技术上的可行性,反向推导出针对受损网络安全属性的攻击若要成功,必须如何配置。

联合国欧洲经济委员会(UNECE)的UN R155和R156法规提供了一份漏洞示例清单。确定这些漏洞是否与您的系统相关,并识别额外的威胁场景。

- 步骤5:攻击可行性等级

并非所有理论上可能的攻击在实践中都是可行的。例如,加密技术可能会使某种可能的攻击变得不太可能。在本步骤中,我们将通过考虑五个关键参数来判断攻击者成功实施攻击的可能性:

- 所需时间

- 所需的专业知识

- 产品知识

- 所需设备

- 机会窗口

一旦确定攻击者成功发动攻击的可行性之后,我们便就完成了目标2:评估攻击的可行性(也称为易攻击性)。

- 步骤6:确定风险值

在本步骤中,我们将影响评级(相关损害场景的影响,目标1)和攻击可行性评级(攻击路径的可行性,目标2)的结果进行综合:

风险值=影响×攻击可行性

由于利益相关者可能以不同的方式评估风险,所以对于每个利益相关者,我们都必须采用不同的风险值。

执行这一步即完成了目标3:确定风险值。

- 步骤7:风险处理决策

制造商面临多种风险处理选项:

- 规避

- 降低

- 分担或转移给第三方

- 接受风险

适当的风险降低方法是制定安全控制措施(技术或组织方面)或引入冗余机制。对风险转移感兴趣的第三方是保险公司。您需要决定如何管理这些风险。

确定网络安全控制措施的有效性可能是一项挑战,但这在风险评估中是一项关键活动。

- 步骤8:网络安全目标

基于 TARA 结果和风险处理决策,明确网络安全目标和声明。若选择规避风险,需考虑替代技术解决方案。

落实网络安全目标即完成TARA目标4。

- 第9步:明确网络安全概念

网络安全概念源自网络安全目标,并描述了如何将这些目标付诸实践。从目标中推导出需求,并将这些需求分配到您的架构中——即您系统和组织的相关组件。网络安全概念包括这些需求及其在架构中的分配。

明确网络安全概念即完成了目标5:全面捕捉网络安全需求及其分配。

以上是根据ISO/SAE 21434要求执行TARA的基本步骤。该标准要求制造商定期进行TARA检查。

面对复杂严峻的汽车网络安全挑战,UL Solutions SIS专家团队凭借深厚的专业知识和丰富经验,为您提供全方位支持。

- 提升对网络安全重要性的认知。

- 借助先进的评估工具和方法,对汽车面临的潜在威胁进行全面、深入的分析。

- 将网络安全政策与企业现有流程、产品和 IT 需求紧密结合,并有效管理涉及的专家团队。

- 针对汽车开发流程中的安全薄弱环节,提供专业评估和改进建议。

- 结合网络安全要求,对现有工作流程和程序进行优化调整。

- 确保系统符合 UNECE 认证指南。

- 定义并引入符合ISO/SAE 21434要求的新开发流程。

- 评估、开发和落实网络安全管理系统。

- 根据您的要求选择相关安全技术和行业标准。

此外,我们还会为ISO工作产品提供模板和工具包。

联系我们

感谢您对我们产品和服务的关注。为了更好地为您提供服务,我们会收集一些必要的信息,以便安排合适的人员与您取得联系。